| · | 12.05 | В Firefox предложена дополнительная защита от отслеживания с использованием редиректов (55 +18) |

|

В ночные сборки Firefox, на базе которых 11 июня будет сформирован выпуск Firefox 127, добавлен новый механизм защиты от отслеживания перемещений пользователей - "Bounce Tracking Protection", расширяющий возможности по блокированию отслеживания посетителей с использованием редиректов на другие страницы.

Суть метода отслеживания в том, что код трекера перенаправляет пользователя вначале на свой сайт, а уже с него перебрасывает на целевую страницу, что позволяет трекеру сохранить Cookie и данные в локальном хранилище в привязке к своему сайту. Сохранение данных после перехода на другой сайт позволяет обойти реализованные в режиме Enhanced Tracking Protection (ETP) методы для блокировки кросс-сайтовых операций - так как промежуточная страница открывается вне контекста другого сайта, на такой странице можно беспрепятственно устанавливать отслеживающие Cookie. Механизм Bounce Tracking Protection позволяет отлавливать активность, специфичную для отслеживания через редиректы, и периодически очищать Cookie и локально сохранённые данные, используемые для отслеживания. В отличие от ранее доступного режима "Cookie Purging" очистка производится не на основе списка известных трекеров, а на основе эвристики, позволяющей выявлять новые сайты трекеров, анализируя поведение после редиректа.

| ||

|

Обсуждение (55 +18) |

Тип: К сведению |

| ||

| · | 12.05 | Выпуск Pingora 0.2, фреймворка для создания сетевых сервисов (34 +9) |

|

Компания Cloudflare опубликовала второй выпуск фреймворка Pingora, предназначенного для разработки защищённых высокопроизводительных сетевых сервисов на языке Rust. Построенный при помощи Pingora прокси около года используется в сети доставки контента Cloudflare вместо nginx и обрабатывает более 40 млн запросов в секунду. Код написан на языке Rust и опубликован под лицензией Apache 2.0.

Основные возможности Pingora:

Среди изменений в новой версии:

| ||

|

Обсуждение (34 +9) |

Тип: Программы |

| ||

| · | 12.05 | Выпуск открытого игрового движка VCMI 1.5.0, совместимого с Heroes of Might and Magic III (20 +27) |

|

Доступен выпуск проекта VCMI 1.5, развивающего открытый игровой движок, совместимый с форматом данных, используемым в играх Heroes of Might and Magic III. Важной целью проекта также является поддержка модов, при помощи которых имеется возможность добавлять в игру новые города, героев, монстров, артефакты и заклинания. Исходные тексты распространяются под лицензией GPLv2. Поддерживается работа в Linux, Windows, macOS и Android.

Новая версия примечательна значительным улучшением поддержки многопользовательской игры в online и добавлением нового интерфейса для настройки многопользовательских игровых сеансов. Кроме того, обеспечена генерация более реалистично выглядящих случайных карт. Повышена производительность AI-движка. Добавлена начальная поддержка игровых контроллеров. Предоставлена возможность настройки клавиатурных комбинаций.

| ||

|

Обсуждение (20 +27) |

Тип: Программы |

| ||

| · | 12.05 | Выпуск Proton-GE 9-5, пакета для запуска Windows-игр в Linux (43 +10) |

|

Опубликован выпуск проекта GE-Proton 9-5, в рамках которого энтузиастами формируются независимые от компании Valve расширенные сборки пакета для запуска Windows-приложений Proton, отличающиеся более свежей версией Wine, задействованием FFmpeg в FAudio и включением дополнительных патчей, решающих проблемы в различных игровых приложениях.

В Proton GE 9-5 перенесены изменения из свежих кодовых баз wine 9, proton 9, steamclient, vkd3d-proton, dxvk-nvapi и dxvk. Улучшено воспроизведение видео в формате WMP9. В состав включены патчи для поддержки TCP_KEEP. Решены проблемы в играх:

| ||

|

Обсуждение (43 +10) |

Тип: Программы |

| ||

| · | 12.05 | Выпуск Nuitka 2.2, компилятора для языка Python (18 +5) |

|

Доступен выпуск проекта Nuitka 2.2, развивающего компилятор для трансляции скриптов на языке Python в представление на языке C, которое затем можно скомпилировать в исполняемый файл, использующий libpython для обеспечения максимальной совместимости с CPython (используются штатные средства CPython для управления объектами). Обеспечена полная совместимость с актуальными выпусками Python 2.6, 2.7, 3.3 - 3.11. По сравнению с CPython скомпилированные скрипты демонстрируют в тестах pystone повышение производительности на 335%. Код проекта распространяется под лицензией Apache.

В новой версии реализована экспериментальная поддержка Python 3.12. Добавлена поддержка JIT модуля tensorflow. В конфигурацию добавлен обработчик change_class, который по аналогии с change_function позволяет целиком заменить определение класса или добавить отдельные заглушки. Ускорена генерация кода за счёт более эффективного кэширования. Расширены возможности плагина anti-bloat, который теперь может применяться для уменьшения числа пакетов при использовании библиотек antlr, celery, transformers, tensorflow, deepspeed, imgui_bundle, tf_keras, bokeh.

| ||

|

Обсуждение (18 +5) |

Тип: Программы |

| ||

| · | 12.05 | NVIDIA начнёт использовать открытые модули ядра для GPU, начиная с Turing (165 +33) |

|

Компания NVIDIA объявила, что в грядущем выпуске проприетарных драйверов NVIDIA 560 на системах с GPU на базе Turing (GeForce GTX 1600 и RTX 2000) и более новых микроархитектур по умолчанию будут задействованы открытые модули ядра Linux. Код модулей был открыт в 2022 году под лицензиями MIT и GPLv2, и обновляется синхронно с каждым новым выпуском проприетарных драйверов. При этом, несмотря на наличие открытых модулей при установке проприетарных драйверов NVIDIA до сих пор продолжали использоваться проприетарные варианты модулей, основанные на общей кодовой базе с открытыми, но отличающиеся и развивающиеся отдельно.

Открытые и проприетарные модули не могли использоваться одновременно и не могли быть вместе установлены в файловую систему. Открытые модули могут использоваться только с GPU, оснащёнными отдельным микроконтроллером GSP (GPU System Processor), применяемым в таких микроархитектурах, как Turing, Ampere и Ada. В проприетарных модулях, помимо новых GPU, продолжает сохраняться и поддержка старых GPU, не оснащённых GSP, например, GPU на базе микроархитектур Maxwell, Pascal и Volta. Начиная с выпуска NVIDIA 560 ситуация изменится - для обычных GPU начиная с Turing, а при виртуализации GPU, начиная с Ada, по умолчанию начнут устанавливаться открытые варианты модулей ядра nvidia.ko, nvidia-modeset.ko, nvidia-uvm.ko, nvidia-drm.ko и nvidia-peermem.ko, в ситуациях когда их применение возможно. При желании установить в систему проприетарные модули ядра потребуется указание опции "--kernel-module-type=proprietary" при запуске run-архива с драйверами NVIDIA. В будущем компания NVIDIA планирует прекратить реализацию поддержки новых GPU в проприетарных модулях и сосредоточится только на развитии открытых.

| ||

|

Обсуждение (165 +33) |

Тип: К сведению |

| ||

| · | 11.05 | Выпуск дистрибутива EuroLinux 9.4, совместимого с RHEL (72 +9) |

|

Состоялся релиз дистрибутива EuroLinux 9.4, подготовленного путём пересборки исходных текстов пакетов дистрибутива Red Hat Enterprise Linux 9.4 и полностью бинарно совместимого с ним. Изменения сводятся к ребрендингу и удалению специфичных для RHEL пакетов, в остальном дистрибутив полностью аналогичен RHEL 9.4. Ветка EuroLinux 9 будет поддерживаться до 30 июня 2032 года. Для загрузки подготовлены установочные образы, размером 10 ГБ (appstream) и 2 ГБ. Проектом предоставляются скрипты для миграции на EuroLinux 9.4 существующих установок на основе RHEL 7/8/9, AlmaLinux 8/9, CentOS 7/8, Oracle Linux 7/8/9, Rocky Linux 8/9 и CentOS 9 Stream.

Сборки EuroLinux распространяются как по платной подписке, так и бесплатно. Оба варианта идентичны, формируются одновременно, включают полный набор системных возможностей и позволяют получать обновления. Отличия платной подписки сводятся к предоставлению услуг технической поддержки, доступу к файлам errata и возможности использования дополнительных пакетов, включающих средства для балансировки нагрузки, обеспечения высокой доступности и создания надёжных хранилищ.

| ||

|

Обсуждение (72 +9) |

Тип: Программы |

| ||

| · | 10.05 | Проект gittuf развивает систему криптографической защиты репозиториев Git (69 +10) |

|

Доступен выпуск проекта gittuf 0.4, развивающего иерархическую систему верификации содержимого репозиториев Git, позволяющую минимизировать риски в ситуации компрометации отдельных разработчиков, имеющих доступ к репозиторию. Gittuf предоставляет дополнительный слой безопасности к Git и набор утилит для управления ключами всех разработчиков, имеющих доступ к репозиторию, и расстановки правил доступа к веткам, тегам и отдельным файлам. Код проекта написан на языке Go и распространяется под лицензией Apache 2.0. Проект находится на стадии активного развития и имеет качество альфа-выпуска, подходящего для экспериментов, но пока не готового для рабочих внедрений.

Информация и артефакты, обеспечивающие дополнительную верификацию вносимых изменений, хранятся в хранилище объектов Git в отдельном специфичном для gittuf пространстве имён, что позволяет сохранить обратную совместимость с имеющимися инструментами и сервисами, включая GitHub и GitLab. При использовании инструментов без поддержки gittuf, репозиторий остаётся полностью доступен, но ограничена возможность расширенной верификации его целостности. Архитектура gittuf базируется на проверенных элементах фреймворка TUF (The Update Framework), применяемого для защиты процессов формирования обновлений в таких проектах, как Docker, Fuchsia, AGL (Automotive Grade Linux) и PyPI. Модель верификации в gittuf основана на применении иерархической системы распространения доверия. Корень доверия (root of trust) принадлежит владельцу репозитория, который может генерировать ключи для участников разработки и определять правила, в соответствии с которыми созданные ключи могут применяться. Gittuf позволяет создавать гибкие гранулированные правила, определяющие полномочия каждого разработчика и область репозитория, в которой он имеет возможность вносить изменения. Например, разработчик может быть авторизован для создания тегов, внесения изменений в определённые ветки или изменения только отдельных файлов в репозитории. Разработчики и вносимые ими изменения идентифицируются по ключам и цифровым подписям. Gittuf позволяет генерировать новые ключи, безопасно распространять ключи, осуществлять периодическую ротацию ключей, отзывать скомпрометированные ключи, управлять списками доступа (ACL) и пространствами имён в Git-репозиториях. Gittuf также выполняет ведение эталонного лога всех изменений (RSL - Reference State Log), целостность и защита от искажения задним числом в котором обеспечивается при помощи древовидной структуры "дерево Меркла" (Merkle Tree) - каждая ветка верифицирует все нижележащие ветки и узлы благодаря древовидному хешированию (имея конечный хеш, пользователь может удостовериться в корректности всей истории операций, а также в корректности прошлых состояний). Для верификации цифровых подписей коммитов и тегов владелец репозитория формирует и распространяет открытые ключи, которые напрямую ассоциированы с репозиторием. Для противодействия продвижению злоумышленниками изменений, созданных после получения доступа к ключам для формирования цифровых подписей отдельных разработчиков, применяются механизмы отзыва и замены ключей. Ключи имеют ограниченное время жизни и требуют постоянного обновления для защиты от формирования подписи старыми ключами.

| ||

|

Обсуждение (69 +10) |

Тип: Программы |

| ||

| · | 10.05 | Выпуск Xpra 6.0, аналога утилиты screen для GUI. Развитие Wprs, реализации Xpra для Wayland (68 +31) |

|

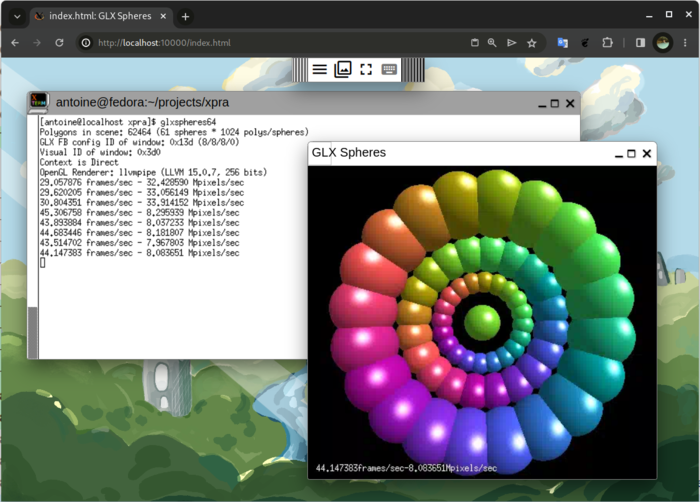

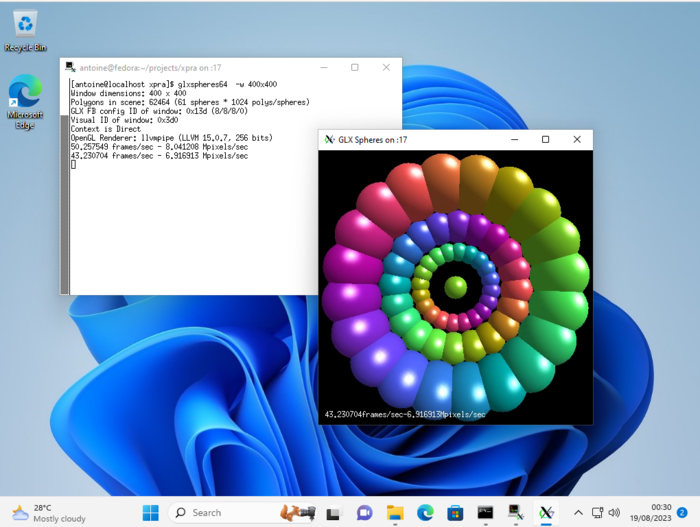

Опубликован выпуск проекта Xpra 6.0, развивающего подобие утилит screen и tmux для работы с графическими приложениями. Xpra позволяет запустить X11-приложения на локальной или удалённой системе, отсоединить сеанс, не завершая выполнение программ, и вернуться к работе с приложениями через какое-то время или продолжить работу с другого хоста (можно начать работу с программой на одной машине и продолжить на другой). Например, Xpra позволяет запустить графическое приложение на внешнем Linux-сервере и отобразить содержимое на экране текущей рабочей станции, функционирующей под управлением Linux, Windows или macOS. Код проекта написан на языке Python и распространяется под лицензией GPLv2+.

Возможно как подключение к имеющимся сеансам рабочего стола, так и создание новых сеансов для организации работы с графическими Linux-программами в окружениях Windows и macOS. Более того, в Xpra имеется встроенный HTML5-клиент, позволяющий подключаться к сеансам через браузер. Кроме доступа к окнам в Xpra реализована поддержка многих сопутствующих возможностей рабочих столов, таких как трансляция звука на удалённую систему, проброс принтеров и web-камер, организация доступа к буферу обмена, поддержка синхронизации состояния системного лотка и уведомлений. Имеются встроенные функции для передачи и синхронизации файлов между системами.   Среди новых возможностей, появившихся в версии Xpra 6.0, можно отметить поддержку архитектуры riscv64, переход на использование базового профиля OpenGL, добавление отдельного клиента для GNOME, реализацию команды "xpra configure" для упрощения настройки параметров Gstreamer, ускорение операций mmap, упрощение быстрого отключения расширенных возможностей для трансляции звука и видео, добавление поддержки виртуальных рабочих столов Windows 10. Дополнительно можно отметить проект wprs, который развивает аналог Xpra для систем на базе Wayland. Wprs позволяет запускать на локальной или внешней системе приложения, использующие Wayland, и возобновлять работу с ними на других системах. Через привлечение XWayland также обеспечивается возможность запуска приложений, собранных для X11. Для работы на удалённой системе необходимо запустить фоновый процесс wprsd, после чего на той системе можно запускать приложения с других компьютеров, используя команды "wprs run", "wprs detach" и "wprs attach". Код wprs написан на языке Rust и распространяется под лицензией Apache 2.0. Процесс wprsd включает реализацию композитного сервера Wayland, основанного на библиотеке Smithay и вместо отрисовки на экран выполняющего сериализацию сеанса Wayland для его передачи на другую систему. Сеанс воссоздаётся при помощи утилиты wprsc c реализацией Wayland-клиента на базе Smithay Client Toolkit. Для авторизации доступа и организации канала связи используется SSH. Из ограничений wprs отмечается поддержка только базового протокола Wayland и расширений XDG shell, что, например, не позволяет задействовать аппаратное ускорение отрисовки и dmabuf. Также пока не поддерживается трансляция событий от сенсорных экранов/тачпадов и ограничены возможности интерфейса Drag&drop.

| ||

|

Обсуждение (68 +31) |

Тип: Программы |

| ||

| · | 10.05 | Релиз дистрибутива Rocky Linux 9.4, развиваемого основателем CentOS (58 +9) |

|

Представлен релиз дистрибутива Rocky Linux 9.4, нацеленного на создание свободной сборки RHEL, способной занять место классического CentOS. Дистрибутив бинарно совместим с Red Hat Enterprise Linux и может использоваться в качестве замены RHEL 9.4 и CentOS 9 Stream. Поддержка ветки Rocky Linux 9 будет осуществляться до 31 мая 2032 года. Установочные iso-образы Rocky Linux подготовлены для архитектур x86_64, aarch64, ppc64le и s390x (IBM Z). Дополнительно предложены live-сборки с рабочими столами GNOME, KDE, Cinnamon и Xfce, опубликованные для архитектуры x86_64.

Как и в классическом CentOS внесённые в пакеты Rocky Linux изменения сводятся к избавлению от привязки к бренду Red Hat и удалению специфичных для RHEL пакетов, таких как redhat-*, insights-client и subscription-manager-migration*. С обзором списка изменений в Rocky Linux 9.4 можно познакомиться в анонсе RHEL 9.4. Среди специфичных для Rocky Linux изменений можно отметить поставку в отдельном репозитории plus пакетов openldap-servers-2.6.6, а в репозитории NFV пакетов для виртуализации компонентов сетей, развиваемый SIG-группой NFV (Network Functions Virtualization). В Rocky Linux также поддерживаются репозитрии CRB (Code Ready Builder с дополнительными пакетами для разработчиков, пришёл на смену PowerTools), RT (пакеты для работы в режиме реального времени), HighAvailability, ResilientStorage, SAP () и SAPHANA (пакеты для SAP HANA). Добавлен экспериментальный пакет с ядром Linux - kernel-uki, предоставляющий унифицированный образ UKI (Unified Kernel Image), заверенный отдельным ключом для SecureBoot. В качестве источника исходных пакетов при формировании Rocky Linux 9.4 задействован репозиторий OpenELA, поддерживаемый совместно с Oracle и SUSE. Изменение процессов разработки обусловлено прекращением размещения компанией Red Hat исходных текстов rpm-пакетов RHEL в публичном репозитории git.centos.org. Исходные пакеты предоставляются клиентам компании только через закрытый раздел сайта, на котором действует пользовательское соглашение (EULA), запрещающее редистрибуцию данных, что не позволяет использовать эти пакеты для создания производных дистрибутивов. Исходные тексты остаются доступны в репозитории CentOS Stream, но он полностью не синхронизирован с RHEL и в нём не всегда самые свежие версии пакетов совпадают с пакетами из RHEL. Дистрибутив Rocky Linux развивается под покровительством организации Rocky Enterprise Software Foundation (RESF), которая зарегистрирована как общественно-полезная корпорация (Public Benefits Corporation), не нацеленная на получение прибыли. Владельцем организации является Грегори Курцер (Gregory Kurtzer), основатель CentOS, но функции управления в соответствии с принятым уставом делегированы совету директоров, в который сообществом избираются участники, вовлечённые в работу над проектом. Параллельно для развития расширенных продуктов на базе Rocky Linux и поддержки сообщества разработчиков данного дистрибутива создана коммерческая компания Ctrl IQ, которая получила 26 млн долларов инвестиций. К разработке и финансированию проекта присоединились такие компании, как Google, Amazon Web Services, GitLab, MontaVista, 45Drives, OpenDrives и NAVER Cloud. Кроме Rocky Linux, в качестве альтернатив классическому CentOS также позиционируются AlmaLinux (развивается компанией CloudLinux, совместно с сообществом), VzLinux (подготовлен компанией Virtuozzo), Oracle Linux, SUSE Liberty Linux и EuroLinux. Кроме того, компания Red Hat предоставила возможность бесплатного использования RHEL в организациях, развивающих открытое ПО, и в окружениях индивидуальных разработчиков, насчитывающих до 16 виртуальных или физических систем.

| ||

|

Обсуждение (58 +9) |

Тип: Программы |

| ||

| · | 10.05 | Предложение по включению режима TCP_NODELAY по умолчанию (109 +29) |

|

Марк Брукер (Marc Brooker), инженер из компании Amazon Web Services (AWS), разобрал заблуждения, связанные с повышением эффективности передачи мелких сообщений при использовании

алгоритма Нейгла, применяемого по умолчанию в TCP/IP стеке. Рекомендации сводятся к отключению по умолчанию алгоритма Нейгла, что в контексте отдельных приложений можно сделать через выставление опции TCP_NODELAY для сетевых сокетов при помощи вызова setsockopt, что уже давно делается в таких проектах, как Node.js и curl.

Алгоритм Нейгла позволяет агрегировать мелкие сообщения для снижения трафика - приостанавливает отправку новых сегментов TCP до получения подтверждения о приёме ранее отправленных данных. Например, без применения агрегирования при отправке 1 байта, дополнительно отправляется 40 байтов с TCP и IP заголовками пакета. В современных условиях использование алгоритма Нейгла приводит к заметному возрастанию задержек, неприемлемых для интерактивных и распределённых приложений. Приводится три основных довода в пользу использования по умолчанию опции TCP_NODELAY, отключающей алгоритм Нейгла:

| ||

|

Обсуждение (109 +29) |

Тип: Тема для размышления |

| ||

| · | 09.05 | Опубликован Daphile 24.05, дистрибутив для создания музыкальных систем (61 +8) |

|

Состоялся релиз дистрибутива Daphile 24.05, основанного на Gentoo Linux и предназначенного для создания системы для хранения и воспроизведения музыкальной коллекции, замещаемой на компьютере без экрана. Управление воспроизведением и коллекцией производится через специально созданный web-интерфейс. Для загрузки доступна сборка с обычным ядром Linux (329 МБ) и сборка с компонентами для работы в режиме реального времени (319 МБ).

Дистрибутив может работать в режиме звукового сервера, сетевого хранилища (NAS, Network-Attached Storage) и точки беспроводного доступа. Поддерживается воспроизведение со внутренних накопителей, c сетевых потоковых сервисов и c внешних USB-накопителей. Для обеспечения максимального качества звука и создания мультизональных аудиосистем поддерживается подключения компьютера с Daphile к аналоговым усилителям через цифро-аналоговые преобразователи с интерфейсом USB. В новой версии:

| ||

|

Обсуждение (61 +8) |

Тип: Программы |

| ||

| · | 09.05 | Выпуск Nebula 1.9, системы для создания оверлейных P2P-сетей (38 +5) |

|

Опубликован выпуск проекта Nebula 1.9, предлагающего инструментарий для построения защищённых оверлейных сетей, позволяющих объединить территориально разделённые хосты в отдельную изолированную сеть, работающую поверх глобальной сети. Проект предназначен для создания своих собственных оверлейных сетей для любых нужд, например, для объединения корпоративных компьютеров в разных офисах, серверов в разных ЦОД или виртуальных окружений у разных облачных провайдеров. Код написан на языке Go и распространяется под лицензией MIT. Проект основан компанией Slack, развивающей одноимённый корпоративный мессенджер. Поддерживается работа в Linux, FreeBSD, macOS, Windows, iOS и Android.

Узлы в сети Nebula взаимодействуют друг с другом напрямую в режиме P2P - по мере появления необходимости передачи данных между узлами динамически создаются прямые VPN-соединения. Идентичность каждого хоста в сети подтверждается цифровым сертификатом, а подключение к сети требует прохождения аутентификации - каждый пользователь получает сертификат, подтверждающий IP-адрес в сети Nebula, имя и членство в группах хостов. Сертификаты подписываются внутренним удостоверяющим центром, развёртываемым создателем каждой отдельной сети на своих мощностях и применяемым для заверения полномочий хостов, имеющих право подключения к конкретной оверлейной сети, привязанной к удостоверяющему центру. Для создания аутентифицированного защищённого канала связи в Nebula применяется собственный туннельный протокол, основанный на протоколе обмена ключами Диффи—Хеллмана и шифре AES-256-GCM. Реализация протокола базируется на готовых и проверенных примитивах, предоставляемых фреймворком Noise, который также применяется в таких проектах, как WireGuard, Lightning и I2P. Утверждается, что проект прошёл независимый аудит безопасности. Для обнаружения других узлов и координации подключении к сети создаются специальные узлы "lighthouse", глобальные IP-адреса которых фиксированы и известны участникам сети. У узлов-участников нет привязки к внешнему IP-адресу, они идентифицируются по сертификатам. Владельцы хостов самостоятельно не могут внести изменения в подписанные сертификаты и в отличие от традиционных IP-сетей не могут притвориться другим хостом простой сменой IP-адреса. При создании туннеля идентичность хоста подтверждается индивидуальным закрытым ключом. Создаваемой сети выделяется определённый диапазон интранет адресов (например, 192.168.10.0/24) и осуществляется связывание внутренних адресов с сертификатами хостов. Предоставляются различные механизмы для обхода трансляторов адресов (NAT) и межсетевых экранов. Возможна организации маршрутизации через оверлейную сеть трафика сторонних хостов, не входящих в сеть Nebula (unsafe route). Из участников оверлейной сети могут формироваться группы, например, для разделения серверов и рабочих станций, к которым применяются отдельные правила фильтрации трафика. Поддерживается создание межсетевых экранов для разделения доступа и фильтрации трафика между узлами в оверлейной сети Nebula. Для фильтрации применяются ACL с привязкой тегов. Каждый хост в сети может определять собственные правила фильтрации по хостам, группам, протоколам и сетевым портам. При этом хосты фильтруются не по IP-адресам, а по заверенным цифровой подписью идентификаторам хоста, которые невозможно подделать без компрометации удостоверяющего центра, координирующего работу сети. В новом выпуске:

| ||

|

Обсуждение (38 +5) |

Тип: Программы |

| ||

| · | 09.05 | В Rustls обеспечена совместимость с OpenSSL и nginx (26 +19) |

|

Организация ISRG (Internet Security Research Group), которая является учредителем проекта Let's Encrypt и способствует развитию технологий для повышения защищённости интернета, объявила о публикации прослойки rustls-openssl-compat, позволяющей использовать библиотеку Rustls в качестве прозрачной замены OpenSSL. В настоящее время проектом предоставлена реализация rustls-libssl, обеспечивающая совместимость с libssl, а в разработке находится реализация libcrypto.

Присутствующей в прослойке функциональности достаточно чтобы обеспечить работу nginx на базе Rustls. Для перевода nginx на Rustls следует просто заменить библиотеки, без необходимости пересборки или изменения nginx. Из ближайших планов по развитию Rustls отмечается проведение оптимизации производительности в областях, в которых Rustls пока отстаёт от OpenSSL, и обеспечение поддержки RFC 8879 для сжатия сертификатов. Кроме того, в анонсе упомянут план перевода элементов инфраструктуры удостоверяющего центра Let's Encrypt с OpenSSL на Rustls. Проект Rustls развивает клиентскую и серверную реализацию протоколов TLS1.2 и TLS1.3 для использования в приложениях на языке Rust. Rustls не предоставляет собственную реализацию криптографических примитивов, а использует подключаемые провайдеры криптографических функций (поддерживаются алгоритмы ECDSA, Ed25519, RSA, ChaCha20-Poly1305, AES128-GCM и AES256-GCM). По умолчанию в Rustls используется криптопровайдер на базе библиотеки aws-lc-rs, которая развивается компанией Amazon и базируется на С++ коде BoringSSL, сопровождаемого Google форка OpenSSL. В качестве криптопровайдера также может использоваться библиотека ring, частично основанная на BoringSSL и комбинирующая код на ассемблере, С++ и Rust. Примечательно, что nginx имеет встроенную поддержку сборки с BoringSSL, что позволяет использовать данную библиотеку напрямую без лишних прослоек. При этом кроме встроенной в Rustls поддержки библиотек aws-lc-rs и ring, основанных на коде BoringSSL, для Rustls также развивается несколько сторонних криптопровайдеров, позволяющих использовать библиотеки mbedtls (код на Си), BoringSSL (C++) и RustCrypto (Rust).

| ||

|

Обсуждение (26 +19) |

Тип: К сведению |

| ||

| · | 08.05 | Red Hat представил дистрибутив RHEL AI и режим сборки RHEL на базе OSTree и bootc (54 +6) |

|

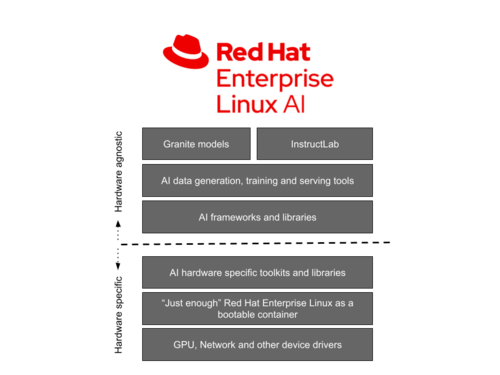

Компания Red Hat представила дистрибутив Red Hat Enterprise Linux AI (RHEL AI), который специально адаптирован для выполнения задач машинного обучения и призван упростить создание серверных решений, использующих большие диалоговые модели. В состав входит подборка инструментов и фреймворков для машинного обучения, а также драйверы для использования различных аппаратных ускорителей AMD, Intel и NVIDIA, и компоненты для задействования возможностей серверов Dell, Cisco, HPE, Lenovo и SuperMicro, оптимизированных для AI-систем.

RHEL AI предназначен для разработки, тестирования и выполнения систем машинного обучения на базе большой языковой модели Granite, открытой компанией IBM под лицензией Apache 2.0, способной учитывать при генерации текста до 4 тысячи токенов и охватывающей 7 миллиардов параметров. Для взаимодействия с моделью Granite в дистрибутив интегрирован открытый инструментарий InstructLab, поддерживающий методологию LAB (Large-scale Alignment for chatBots) для подгонки под свои нужды и оптимизации моделей, а также для добавления дополнительных знаний и реализации новых навыков в предварительно натренированных моделях. Платформа может применяться для разработки AI-приложения для корпоративных нужд и для внедрения сервисов для генерации контента, создания диалоговых систем и интеграции в приложения виртуальных ассистентов, поддерживающих такие навыки, как возможность отвечать на вопросы на естественном языке, решать математические задачи, генерировать осмысленный текст на заданную тему, составлять краткое изложение содержимого, исправлять ошибки в тексте, выполнять рерайтинг другими словами, помогать в написании кода на различных языках программирования, формировать письма и документы по шаблону.  Кроме того, компания Red Hat представила новый режим для создания и управления системными образами на базе Red Hat Enterprise Linux - "image mode", который позволяет использовать для развёртывания операционной системы инструменты и технологии, применяемые для создания и запуска контейнеров приложений. Новый режим манипулирует монолитными системными образами, формируемыми при помощи инструментария rpm-ostree и обновляемыми атомарно без разбивки на отдельные пакеты. Сборки могут формироваться в виде образов в форматах OCI (как в Docker), ISO, QCOW2, AMI, VMI и VMDK. Содержимое образа выбирается через редактирование файла Containerfile. Для создания и управления образами могут использоваться стандартные инструменты управления контейнерами, такие как Podman и OpenShift Container Platform. Для установки образов может применяться как штатный инсталлятор Anaconda, так и инструментарий bootc-image-builder, позволяющий сконвертировать образ контейнера в загрузочный дисковый образ. Для обновления загрузочных образов контейнеров, которые поставляются с ядром Linux и способны загружаться по аналогии с обычными сборками системы, применяется инструментарий bootc.

| ||

|

Обсуждение (54 +6) |

Тип: К сведению |

| ||

| Следующая страница (раньше) >> | ||